Вы точно человек?

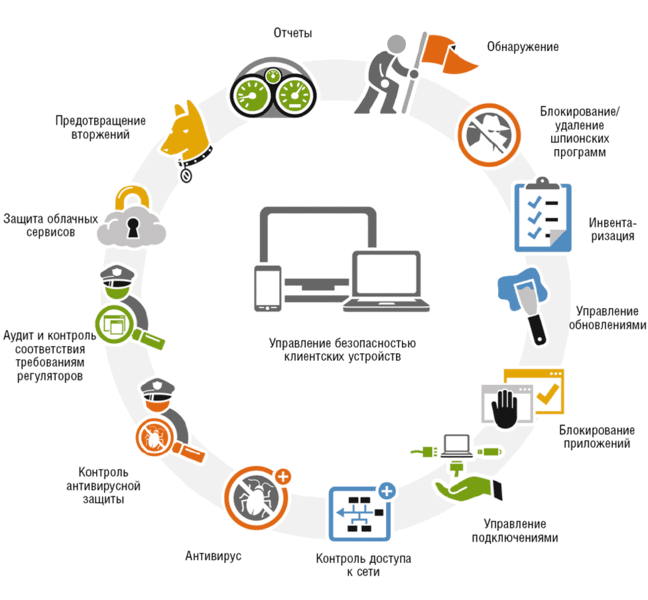

О бразовательный процесс касается наименее защищенных от пропаганды членов общества — детей и подростков. Поэтому система информационной безопасности образовательного учреждения должна не только обеспечивать сохранность баз данных и содержащихся в них массивов конфиденциальных сведений, но и гарантировать невозможность доступа в стены школы и института любой пропаганды, как незаконного характера, так и безобидной, но предполагающей воздействие на сознание учащихся в заведениях среднего полного общего и высшего образования. В понятие информационной безопасности образовательного учреждения входит система мер, направленная на защиту информационного пространства и персональных данных от случайного или намеренного проникновения с целью хищения каких-либо данных или внесения изменений в конфигурацию системы. Вторым аспектом понятия станет защита образовательного процесса от любых сведений, носящих характер запрещенной законом пропаганды, или любых видов рекламы. В составе массивов охраняемой законом информации, находящейся в распоряжении образовательного учреждения, можно выделить три группы:. Все эти сведения не только могут стать объектом хищения.

К вопросу обеспечения безопасности передачи данных в информационных системах на транспорте с точки зрения эталонной модели взаимодействия открытых систем. Нырков А. В статье на основе выполненного анализа приведена классификация наиболее распространенных информационных систем по видам транспорта, с указанием основных функций и области их применения, а также процессов, в них происходящих. Рассмотрена эталонная модель взаимодействия открытых систем. Проведен анализ степени использования каждого уровня OSI в транспортных информационных системах.

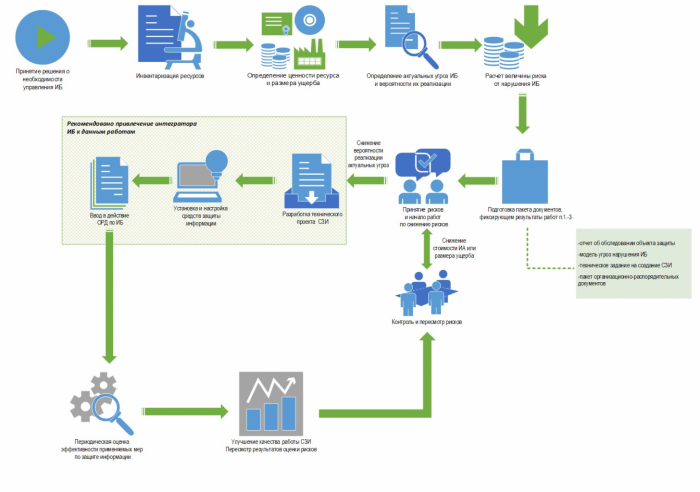

- 2 этап. Проектирование и создание системы информационной защиты

- Реклама на этой странице. Статья входит в обзор TAdviser " Безопасность информационных систем ".

- В настоящее время информация занимает ключевое место. Информация — сведения о лицах, фактах, событиях, явлениях и процессах независимо от формы их представления.

- Онлайн доклады. Клинические случаи в офтальмологии.

Информационная безопасность англ. Information Security , а также — англ. InfoSec — практика предотвращения несанкционированного доступа , использования, раскрытия, искажения, изменения, исследования, записи или уничтожения информации.